[모의해킹/취약점진단] 소프트웨어의 DEBUG MODE 보안취약점 진단

2021-04-27

라스컴

"모의해킹 · 보안취약점진단 · 정보보호컨설팅" 전문기업 『라스컴 시큐리티』 secu.lascom.co.kr T:1522-3863 secu@lascom.co.kr

1. DEBUG MODE 보안 취약점 개요

시스템 또는 소프트웨어 개발 완료 후 보안 설정을 미처 고려하지 못하거나 개발자의 편의를 위해 의도적으로

DEBUG MODE가 true로 설정되어 있는 경우가 있음.

이렇게 보안 취약점을 사전에 고려하지 않은 경우에 악의적인 해커 또는 공격자는 예기치 않은 동작을 유발하여

오류 메시지를 통해 시스템 정보와 사용자 정보를 쉽게 얻을 수 있으며 공격자는 대상 사이트의 DEBUG MODE

확인이 매우 쉬움. 이울러 이러한 상태로 개발된 시스템은 결국 DOS 공격 또는 해킹에 매우 취약한 생태가 됨.

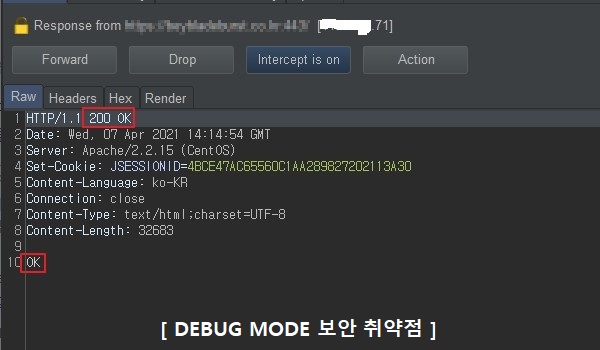

2. DEBUG MODE 보안 취약점 테스트

1) 소프트웨어의 DEBUG MODE 활성화 확인

2) 소프트웨어의 DEBUG MODE true 설정 되어 있을 경우 응답

3) DEBUG MODE false 설정 또는 HTTP Method 제한 되어 있을 경우 응답

3. DEBUG MODE 보안취약점 예상 피해

○ 직접적인 피해 보다는 의도하지 않은 동작이 발생하여 결국 중요 정보 노출같은 간접적인 웹사이트 보안

취약점으로 인하여 외부 해킹 공격 비중이 큼

○ 개발언어, 프레임워크 등 배포 환경에 따라 위험도가 변하는 취약점으로 CVE-2017-12794와 같이 치명적인

웹 보안 취약점 문제로 연결될 수 있음

○ DOS 공격에 취약

- 웹/앱 컴파일 시간이 더 오래 걸림

- 코드가 더 느리게 실행

- 런타임시 애플리케이션 내에서 훨씬 더 많은 메모리가 사용 됨

- WebResources.axd 핸들러에서 다운로드 한 스크립트 및 이미지는 캐시되지 않음

4. DEBUG MODE 보안취약점에 의한 피해 사례

○ CVE-2017-12794

DXXXXo 템플릿의 입력 유효성 검사 결함으로 외부 사용자가 XSS 보안 취약점 공격이 가능한 사례

XSS코드는 DXXXXo 소프트웨어를 실행하는 사이트에서 시작하여 결과적으로 사이트와 관련된 대상 사용자의

쿠키에 접근할 수 있으며, 사용자가 웹 양식을 통해 사이트에 최근 제출 한 데이터에 접근 가능

해당 사례의 대상은 소프트웨어의 DEBUG MODE 활성화 설정 대상에만 가능

모의해킹 · 취약점진단 · 정보보호컨설팅